ننقل لكم في بوابة المعرفة مقال بعنوان”كيفية منع هجمات حقن WordPress SQL (7 نصائح)

“

هل تريد منع هجمات حقن WordPress SQL؟

يعد حقن SQL بمثابة ثغرة أمنية يمكن للمتسللين استخدامها لمهاجمة قاعدة بيانات موقع الويب الخاص بك. وبمجرد قيامهم بذلك، يمكن للمهاجم قراءة بياناتك الحساسة وتعديلها والتحكم في قاعدة البيانات بأكملها.

في هذه المقالة، سنشارك بعض النصائح العملية لمنع هجمات حقن SQL في WordPress، خطوة بخطوة.

لماذا نمنع هجمات حقن WordPress SQL؟

يرمز SQL إلى لغة الاستعلام الهيكلية، وهي لغة برمجة تتواصل مع قاعدة بيانات موقع WordPress الخاص بك. بدون هذه الميزة، لا يمكن لموقعك إنشاء أي محتوى ديناميكي.

ومع ذلك، فإن إدخال المستخدم غير المصرح به، أو البرامج القديمة، أو الكشف عن معلومات حساسة يمكن أن يسبب ثغرة أمنية ويجعل من السهل على المتسللين تنفيذ هجمات حقن SQL.

يستهدف هذا الهجوم خادم قاعدة بياناتك ويضيف تعليمات برمجية أو بيانات ضارة إلى SQL الخاص بك. عند القيام بذلك، يمكن للمتسللين استخدام المعلومات الحساسة المخزنة في قاعدة البيانات الخاصة بك مثل بيانات المستخدم لسرقة الهوية والاستيلاء على الحساب والاحتيال المالي والمزيد.

يمكنهم أيضًا تغيير إدخالات قاعدة البيانات أو إذن الحساب وتنفيذ هجمات DDOS، مما يجعل من الصعب على المستخدمين الفعليين زيارة موقع الويب الخاص بك.

يمكن أن يؤدي ذلك إلى الإضرار بثقة العملاء، والتأثير على تجربة المستخدم سلبًا، وتقليل حركة المرور على موقع الويب الخاص بك مما سيكون سيئًا لنمو أعمالك الصغيرة.

بعد قولي هذا، دعونا نلقي نظرة على بعض النصائح القابلة للتنفيذ والتي يمكن أن تمنع هجمات حقن SQL في WordPress.

ملحوظة: قبل إجراء أي تغييرات على قاعدة بياناتك لإجراءات وقائية، نوصي بإنشاء نسخة احتياطية لها. بهذه الطريقة، إذا حدث أي خطأ، يمكنك استخدام النسخة الاحتياطية لإصلاحه. لمزيد من التفاصيل، راجع البرنامج التعليمي الخاص بنا حول كيفية عمل نسخة احتياطية لقاعدة بيانات WordPress يدويًا.

1. قم بإجراء تحديثات الموقع بانتظام واستخدم جدار الحماية

إحدى الطرق الفعالة لمنع هجمات حقن SQL هي تحديث موقع WordPress الخاص بك بانتظام إلى الإصدار الأحدث. تعمل هذه التحديثات غالبًا على تصحيح الثغرات الأمنية، بما في ذلك مشكلات برامج قاعدة البيانات، مما يجعل من الصعب على المتسللين مهاجمة موقعك.

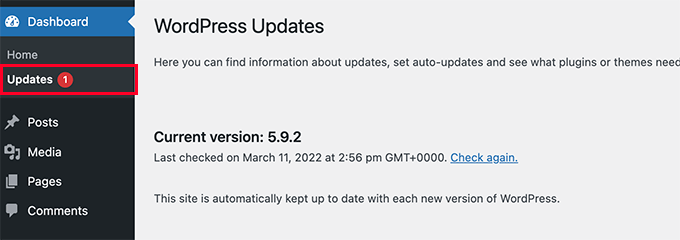

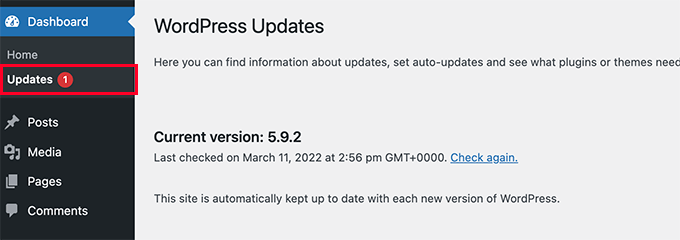

إذا كنت تستخدم إصدارًا قديمًا من WordPress، فإننا نوصي بتمكين التحديثات التلقائية لأحدث إصدار من خلال زيارة لوحة المعلومات »التحديثات صفحة.

هنا، ما عليك سوى النقر فوق الرابط “تمكين التحديثات التلقائية لجميع الإصدارات الجديدة من WordPress”. سيتم الآن تثبيت كافة التحديثات الرئيسية على موقعك عند إصدارها.

لمزيد من المعلومات، قد ترغب في الاطلاع على دليل المبتدئين الخاص بنا حول كيفية تحديث WordPress بأمان.

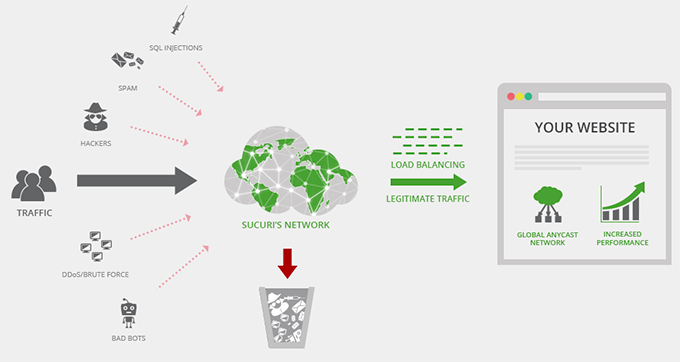

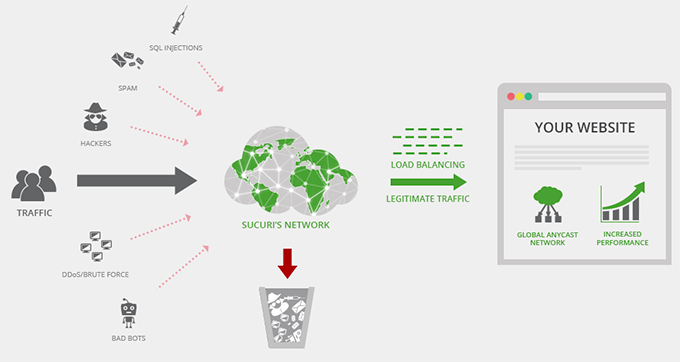

وبمجرد الانتهاء من ذلك، يمكنك أيضًا إضافة جدار حماية لمزيد من الأمان. تعمل هذه الميزة كدرع بين موقعك وحركة المرور الواردة وتحظر التهديدات الأمنية الشائعة، بما في ذلك هجمات SQL، قبل أن تصل إلى موقع الويب الخاص بك.

بالنسبة لهذه الوظيفة، نوصي باستخدام Sucuri، وهو أفضل برنامج جدار حماية WordPress في السوق. إنه يوفر جدار حماية على مستوى التطبيق، ومنع القوة الغاشمة، بالإضافة إلى خدمات إزالة البرامج الضارة والقائمة السوداء، مما يجعله خيارًا رائعًا.

بالإضافة إلى ذلك، ساعدتنا الأداة في منع حوالي 450.000 هجمة WordPress على موقعنا الإلكتروني في الماضي.

لمزيد من التفاصيل، راجع دليل أمان WordPress الكامل.

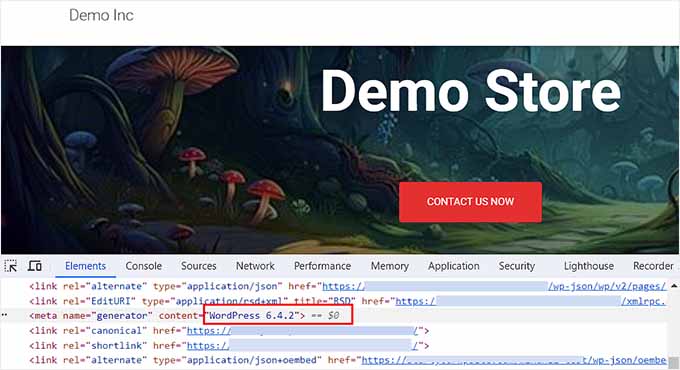

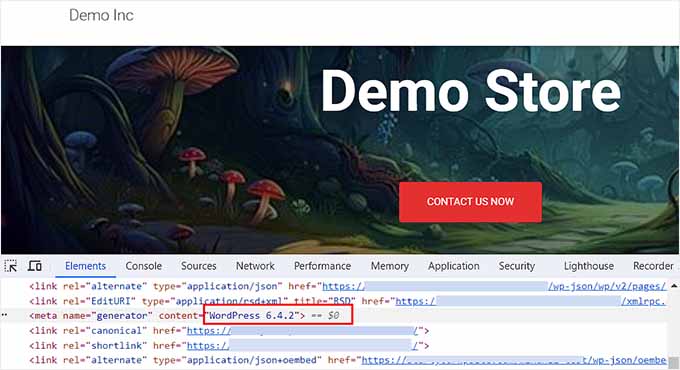

2. قم بإخفاء إصدار WordPress الخاص بك

افتراضيًا، يعرض WordPress رقم الإصدار الحالي للبرنامج الذي تستخدمه على موقع الويب الخاص بك. على سبيل المثال، إذا كنت تستخدم WordPress 6.4، فسيتم عرض هذا الإصدار على موقعك للتتبع.

ومع ذلك، فإن الرؤية العامة لرقم الإصدار الخاص بك يمكن أن تسبب تهديدات أمنية وتسهل على المتسللين تنفيذ هجمات حقن WordPress SQL.

وذلك لأن كل إصدار من WordPress لديه نقاط ضعف فريدة خاصة به والتي يمكن للمهاجمين استغلالها بعد اكتشاف الإصدار الخاص بك. سيسمح لهم ذلك بإضافة مقتطفات تعليمات برمجية ضارة إلى موقعك من خلال حقول الإدخال الضعيفة.

يمكنك بسهولة إزالة رقم الإصدار من موقعك عن طريق إضافة مقتطف التعليمات البرمجية التالي إلى ملف jobs.php الخاص بك.

add_filter('the_generator', '__return_empty_string');

بمجرد القيام بذلك، لن يتمكن المتسللون من العثور على رقم إصدار WordPress الخاص بك من خلال الماسحات الضوئية التلقائية أو بأي طريقة أخرى.

ملحوظة: ضع في اعتبارك أن حدوث خطأ بسيط أثناء إضافة التعليمات البرمجية قد يؤدي إلى عدم إمكانية الوصول إلى موقع الويب الخاص بك. ولهذا السبب نوصي باستخدام WPCode. إنه أفضل مكون إضافي لمقتطفات التعليمات البرمجية يجعل إضافة تعليمات برمجية مخصصة إلى موقعك أمرًا آمنًا وسهلاً للغاية.

لمزيد من التفاصيل، راجع البرنامج التعليمي الخاص بنا حول الطريقة الصحيحة لإزالة رقم إصدار WordPress.

3. قم بتغيير بادئة قاعدة بيانات WordPress

افتراضيًا، يضيف WordPress البادئة wp_ لجميع ملفات قاعدة البيانات الخاصة بك مما يجعل من السهل على المتسللين التخطيط لهجوم من خلال استهداف البادئة.

أسهل طريقة لمنع هجمات حقن SQL هي تغيير بادئة قاعدة البيانات الافتراضية بشيء فريد لن يتمكن المتسللون من تخمينه.

يمكنك القيام بذلك بسهولة عن طريق ربط موقع الويب الخاص بك باستخدام FTP. بعد ذلك، افتح ملف wp-config.php وابحث عن التغيير في ملف $table_prefix خط. وبعد ذلك، يمكنك تغييره من الإعداد الافتراضي ببساطة wp_ إلى شيء آخر مثل هذا: wp_a123456_.

$table_prefix = 'wp_a123456_';

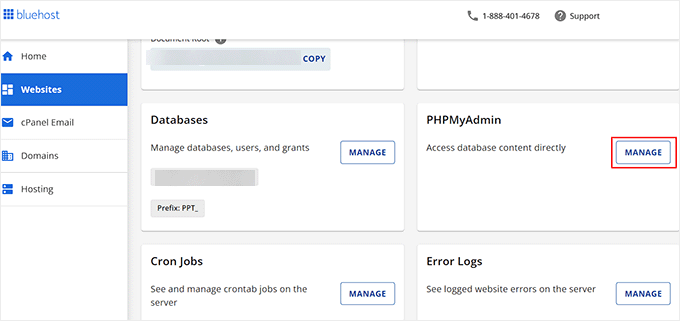

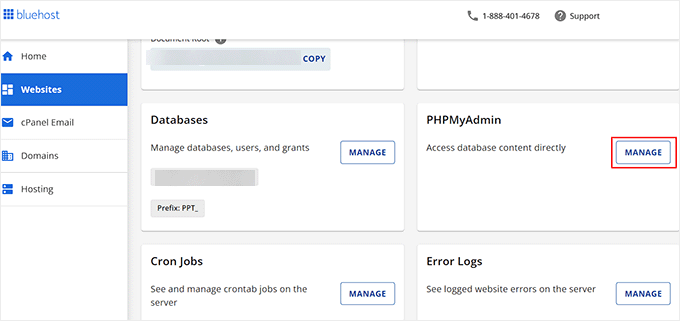

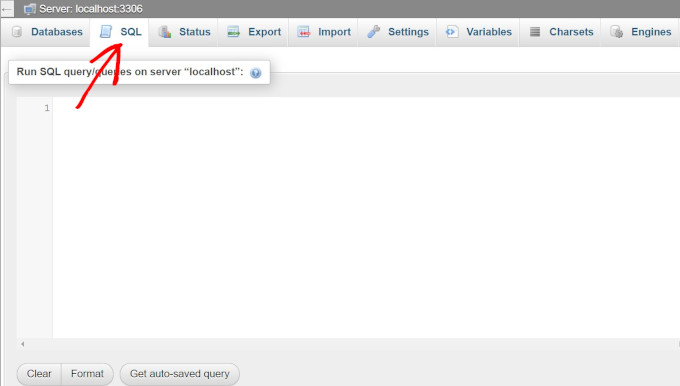

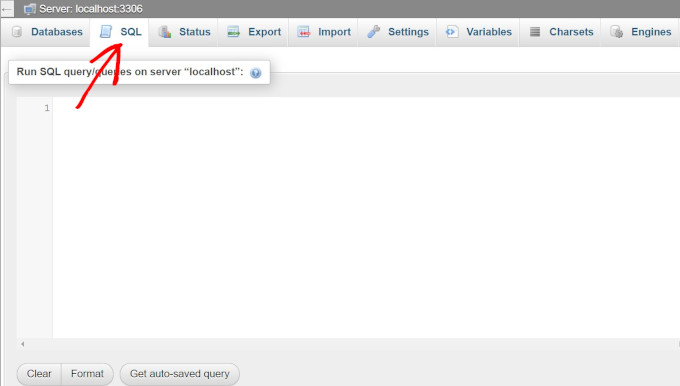

بعد ذلك، يجب عليك زيارة لوحة التحكم الخاصة بحساب استضافة الويب الخاص بك. في هذا البرنامج التعليمي، سنستخدم Bluehost، ومع ذلك، قد تبدو لوحة التحكم الخاصة بك مختلفة قليلاً اعتمادًا على شركة استضافة الويب الخاصة بك.

هنا، قم بالتبديل إلى علامة التبويب “خيارات متقدمة” وانقر فوق الزر “إدارة” بجوار قسم “PHPMyAdmin”.

سيؤدي هذا إلى فتح صفحة جديدة حيث يجب عليك تحديد اسم قاعدة البيانات الخاصة بك من العمود الأيسر والانتقال إلى علامة التبويب “SQL” من الأعلى.

بعد ذلك، يمكنك إضافة استعلام SQL التالي إلى مربع النص.

فقط ضع في اعتبارك تغيير بادئة قاعدة البيانات إلى تلك التي اخترتها عند تحرير ملف wp-config.php.

RENAME table `wp_comments` TO `wp_a123456_comments`;

RENAME table `wp_links` TO `wp_a123456_links`;

RENAME table `wp_options` TO `wp_a123456_options`;

RENAME table `wp_postmeta` TO `wp_a123456_postmeta`;

RENAME table `wp_RENAME table `wp_commentmeta` TO `wp_a123456_commentmeta`;

posts` TO `wp_a123456_posts`;

RENAME table `wp_terms` TO `wp_a123456_terms`;

RENAME table `wp_termmeta` TO `wp_a123456_termmeta`;

RENAME table `wp_term_relationships` TO `wp_a123456_term_relationships`;

RENAME table `wp_term_taxonomy` TO `wp_a123456_term_taxonomy`;

RENAME table `wp_usermeta` TO `wp_a123456_usermeta`;

RENAME table `wp_users` TO `wp_a123456_users`;

لمزيد من التعليمات، يمكنك الاطلاع على برنامجنا التعليمي حول كيفية تغيير بادئة قاعدة بيانات WordPress لتحسين الأمان.

4. التحقق من صحة بيانات المستخدم

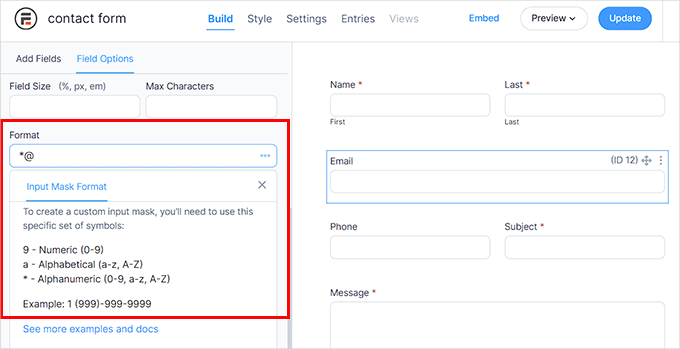

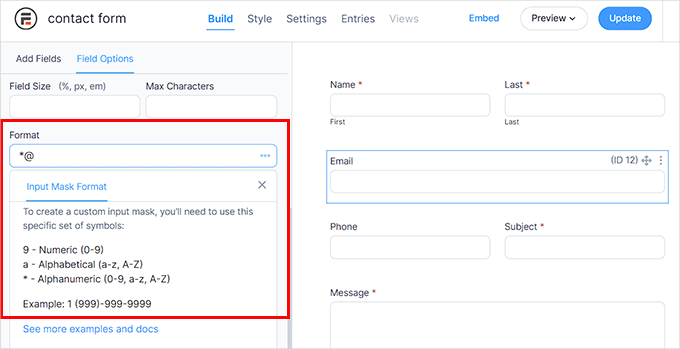

عادةً ما يقوم المتسللون بشن هجمات SQL على موقع الويب الخاص بك باستخدام الحقول المستخدمة لإدخال بيانات المستخدم مثل أقسام التعليقات أو حقول النماذج في نماذج الاتصال.

ولهذا السبب من المهم التحقق من صحة جميع البيانات التي يتم تقديمها على مدونة WordPress الخاصة بك. وهذا يعني أنه لن يتم إرسال بيانات المستخدم إلى موقعك إذا لم تتبع تنسيقًا محددًا.

على سبيل المثال، لن يتمكن المستخدم من إرسال النموذج الخاص به إذا كان حقل عنوان البريد الإلكتروني لا يحتوي على الرمز “@”. من خلال إضافة هذا التحقق إلى معظم حقول النموذج، يمكنك منع هجمات حقن SQL.

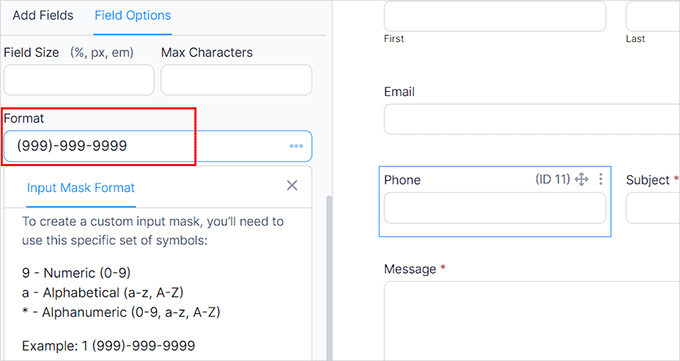

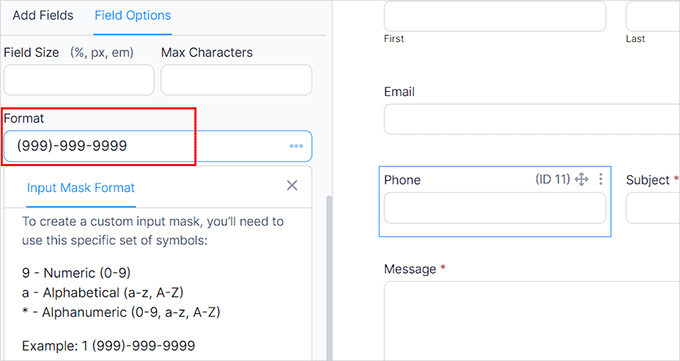

للقيام بذلك، ستحتاج إلى Formidable Forms، وهو مكون إضافي متقدم لإنشاء النماذج. يأتي مزودًا بخيار “تنسيق قناع الإدخال” حيث يمكنك إضافة التنسيق الذي يجب على المستخدمين اتباعه لإرسال بيانات حقل النموذج.

يمكنك إضافة تنسيق محدد لأرقام الهواتف أو الحقول النصية الفردية.

إذا كنت لا تريد التحقق من صحة حقول النموذج الخاص بك، فإننا نوصي بـ WPForms لأنه أفضل مكون إضافي لنماذج الاتصال يأتي مع حماية كاملة من البريد العشوائي ودعم Google reCAPTCHA.

يمكنك أيضًا إضافة قوائم منسدلة ومربعات اختيار في النماذج الخاصة بك باستخدامها. وهذا سيجعل من الصعب على المتسللين إضافة بيانات ضارة.

لمزيد من التفاصيل، راجع البرنامج التعليمي الخاص بنا حول كيفية إنشاء نموذج اتصال آمن في WordPress.

5. الحد من الوصول إلى دور المستخدم والأذونات

نصيحة أخرى لمنع هجمات حقن WordPress SQL هي تقييد وصول المستخدم إلى موقع الويب الخاص بك.

على سبيل المثال، إذا كان لديك مدونة متعددة المؤلفين، فسيكون لديك مؤلفون متعددون بالإضافة إلى المشتركين والمسؤولين. في هذه الحالة، يمكنك تحسين أمان الموقع عن طريق قصر حق الوصول الكامل للمسؤول على المسؤول فقط.

يمكنك تقييد جميع أدوار المستخدمين الأخرى بوظائف محددة سيحتاجونها لأداء وظيفتهم. سيؤدي هذا إلى تقليل وصول المستخدم إلى قاعدة البيانات الخاصة بك ومنع هجمات حقن SQL.

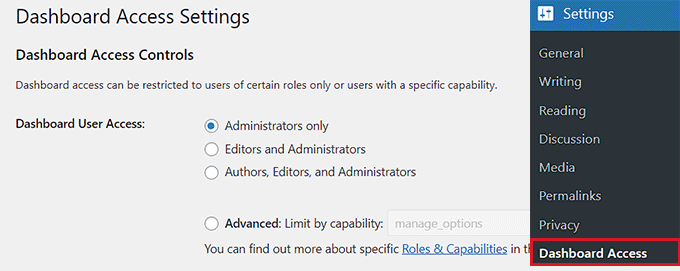

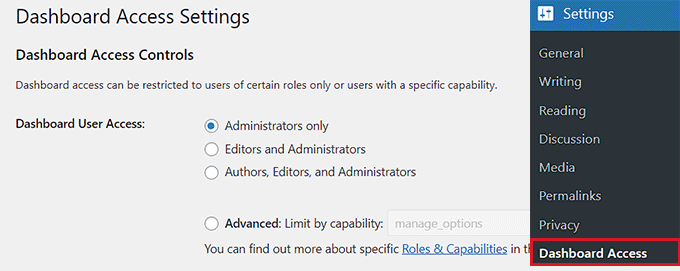

يمكنك القيام بذلك باستخدام البرنامج المساعد المجاني Remove Dashboard Access. عند التنشيط، ما عليك سوى زيارة الإعدادات »الوصول إلى لوحة التحكم الصفحة حيث يمكنك تحديد أدوار المستخدم التي يمكنها الوصول إلى لوحة المعلومات.

إذا كنت تريد تقييد المستخدمين اعتمادًا على قدراتهم، فيمكنك الاطلاع على البرنامج التعليمي الخاص بنا حول كيفية إضافة أو إزالة القدرات من أدوار المستخدم في WordPress.

وبالمثل، يمكنك أيضًا تقييد المؤلفين بمشاركاتهم الخاصة في منطقة الإدارة الخاصة بك لمزيد من الأمان.

6. إنشاء رسائل خطأ في قاعدة البيانات المخصصة

في بعض الأحيان، قد يواجه المستخدمون خطأً في قاعدة البيانات على موقع الويب الخاص بك، مما قد يعرض معلومات مهمة حول قاعدة البيانات الخاصة بك، مما يجعلها عرضة لهجمات حقن SQL.

في هذه الحالة، نوصي بإنشاء رسالة خطأ في قاعدة البيانات المخصصة والتي سيتم عرضها للمستخدمين عندما يواجهون هذا الخطأ الشائع. للقيام بذلك، ستحتاج إلى نسخ المحتوى التالي ولصقه في تطبيق المفكرة وحفظ الملف باسم “db-error.php”.

<?php // custom WordPress database error page

header('HTTP/1.1 503 Service Temporarily Unavailable');

header('Status: 503 Service Temporarily Unavailable');

header('Retry-After: 600'); // 1 hour = 3600 seconds

// If you wish to email yourself upon an error

// mail("your@email.com", "Database Error", "There is a problem with the database!", "From: Db Error Watching");

?>

<!DOCTYPE HTML>

<html>

<head>

<title>Database Error</title>

<style>

body { padding: 20px; background: red; color: white; font-size: 60px; }

</style>

</head>

<body>

You got problems.

</body>

بعد ذلك، قم بتوصيل موقعك ببرنامج FTP وقم بتحميل الملف الذي قمت بإنشائه للتو إلى دليل /wp-content/ الخاص بموقعك.

الآن عندما يصادف المستخدمون خطأ في قاعدة البيانات على موقع الويب الخاص بك، سيرون فقط رسالة خطأ تخبرهم بالمشكلة دون الكشف عن أي معلومات حساسة.

بالإضافة إلى ذلك، سيتم عرض عنوان “خطأ في قاعدة البيانات” في علامة تبويب متصفح الويب.

لمزيد من التفاصيل، راجع البرنامج التعليمي الخاص بنا حول كيفية إضافة صفحة خطأ مخصصة لقاعدة البيانات في WordPress.

7. قم بإزالة وظائف قاعدة البيانات غير الضرورية

لمنع هجمات حقن SQL، يجب عليك أيضًا محاولة إزالة جميع وظائف قاعدة البيانات والملفات التي لا تحتاجها على موقع الويب الخاص بك.

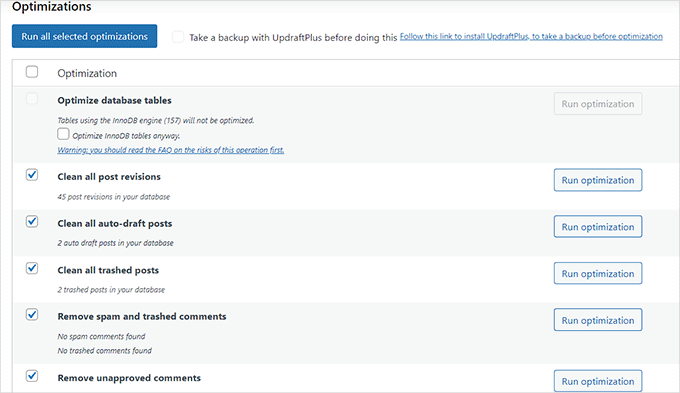

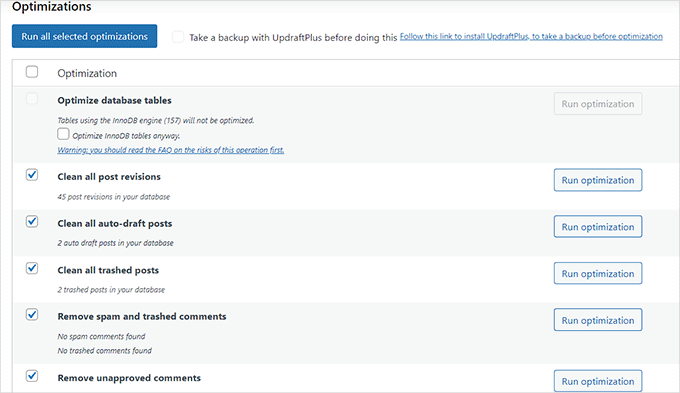

على سبيل المثال، يمكنك حذف الجداول غير الضرورية أو سلة المهملات أو التعليقات غير المعتمدة التي يمكن أن تجعل قاعدة بياناتك عرضة للمتسللين.

لإزالة وظائف قاعدة البيانات غير الضرورية، نوصي باستخدام WP-Optimize. إنه مكون إضافي رائع يزيل الجداول غير الضرورية، ومراجعات النشر، والمسودات، والتعليقات المحذوفة، والمشاركات المحذوفة، وردود الاتصال، والبيانات الوصفية للنشر، وغير ذلك الكثير.

فهو يزيل جميع الملفات التي لا تحتاج إليها ويحسن قاعدة البيانات الخاصة بك لتصبح أكثر أمانًا وأسرع. للحصول على التفاصيل، راجع دليل المبتدئين الخاص بنا حول كيفية تحسين قاعدة بيانات WordPress الخاصة بك.

المكافأة: استخدم خدمات WPBeginner Pro لإنشاء موقع آمن

بمجرد اتخاذ جميع التدابير الوقائية ضد هجمات حقن SQL، يمكنك أيضًا اختيار خدمات WPBeginner Pro.

يمكننا مساعدتك في تحديد وإصلاح أي ثغرات أمنية أخرى لا تعلم عنها. بالإضافة إلى ذلك، إذا كنت قد واجهت بالفعل هجوم حقن SQL، فيمكن لخبرائنا مساعدتك في احتواء الضرر واستعادة أنظمتك.

يمكنك أيضًا الاستعانة بنا لتحسين سرعة موقعك أو تصميمه أو تحسين محركات البحث (SEO) أو حتى إعادة بناء موقع WordPress الحالي الخاص بك بالكامل، سواء تم اختراقه أم لا.

لمزيد من المعلومات، قم بمراجعة جميع خدمات WPBeginner الاحترافية الخاصة بنا.

نأمل أن تساعدك هذه المقالة في تعلم كيفية منع هجمات حقن WordPress SQL. قد ترغب أيضًا في الاطلاع على دليل المبتدئين الخاص بنا حول إدارة قاعدة بيانات WordPress وأفضل اختياراتنا لأفضل المكونات الإضافية لقاعدة بيانات WordPress.

إذا أعجبك هذا المقال، يرجى الاشتراك في قناتنا على YouTube للحصول على دروس فيديو WordPress. يمكنك أيضا أن تجدنا على تويتر والفيسبوك.

نشكركم على قراءة المقال ونود التنويه بأن المصدر الأساسي للمقال هو اضغط هنا ونرحب بكم في حساباتنا على مواقع التواصل الاجتماعي